Switch de administración de red de chasis de tamaño compacto

Características

● Fabricado en acero de 1,2 mm.

● Acabado en Fine Tex Black.

● De fácil acceso por delante, por detrás y por arriba.

● Orificios en la parte trasera para permitir la entrada de cables.

● Tamaño compacto

● Conectar y usar

Especificaciones

| Capacidad de conmutación (Tbit/s) | 89/516 |

| Tarifa de reenvío (Mpps) | 34.560 |

| Ranuras de servicio | 8 |

| Cambio de tela Ranuras para módulos | 6 |

| Arquitectura de tela | Arquitectura cerrada, conmutación de celdas, VoQ y búfer grande distribuido |

| Diseño de flujo de aire | Estricto de adelante hacia atrás |

| Virtualización de dispositivos | Sistema Virtual (VS) |

| Sistema de conmutación de clúster (CSS)2 | |

| Tejido súper virtual (SVF)3 | |

| Virtualización de red | M-LAG |

| TRINO | |

| Enrutamiento y puente VxLAN | |

| EVPN | |

| QinQ en VXLAN | |

| Conciencia de máquinas virtuales | Controlador ágil |

| Convergencia de red | FCoE |

| DCBX, PFC y ETS | |

| Interconexión del centro de datos | BGP-EVPN |

| Red virtual Ethernet (EVN) para interconexiones de red entre DC de capa 2 | |

| Programabilidad | flujo abierto |

| Programación PEV | |

| programación OPS | |

| Complementos Puppet, Ansible y OVSDB lanzados en sitios web de código abierto | |

| Contenedor Linux para programación de código abierto y personalización | |

| Análisis de tráfico | NetStream |

| sFlow basado en hardware | |

| VLAN | Agregar interfaces de acceso, troncales e híbridas a las VLAN |

| VLAN predeterminada | |

| Qin Q | |

| VLAN MUX | |

| GVRP | |

| Dirección MAC | Aprendizaje dinámico y envejecimiento de direcciones MAC |

| Entradas de direcciones MAC estáticas, dinámicas y de agujero negro | |

| Filtrado de paquetes basado en direcciones MAC de origen | |

| Limitación de direcciones MAC según puertos y VLAN | |

| Enrutamiento IP | Protocolos de enrutamiento IPv4, como RIP, OSPF, IS-IS y BGP |

| Protocolos de enrutamiento IPv6, como RIPng, OSPFv3, ISISv6 y BGP4+ | |

| Fragmentación y reensamblaje de paquetes IP. | |

| IPv6 | IPv6 sobre VXLAN |

| IPv6 sobre IPv4 | |

| Descubrimiento de vecinos IPv6 (ND) | |

| Descubrimiento de MTU de ruta (PMTU) | |

| TCP6, ping IPv6, tracert IPv6, socket IPv6, UDP6 e IP6 sin formato | |

| Multidifusión | IGMP, PIM-SM, PIM-DM, MSDP y MBGP |

| Espionaje IGMP | |

| proxy IGMP | |

| Salida rápida de las interfaces de miembros de multidifusión | |

| Supresión del tráfico de multidifusión | |

| VLAN de multidifusión | |

| MPLS | Funciones MPLS básicas |

| MPLS VPN/VPLS/VPLS sobre GRE | |

| Fiabilidad | Protocolo de control de agregación de enlaces (LACP) |

| STP, RSTP, VBST y MSTP | |

| Protección BPDU, protección raíz y protección de bucle | |

| Smart Link y multiinstancia | |

| Protocolo de detección de enlace de dispositivo (DLDP) | |

| Conmutación de protección de anillo Ethernet (ERPS, G.8032) | |

| Detección de reenvío bidireccional (BFD) basada en hardware | |

| VRRP, equilibrio de carga VRRP y BFD para VRRP | |

| BFD para BGP/IS-IS/OSPF/ruta estática | |

| Actualización de software en servicio (ISSU) | |

| Enrutamiento de segmentos (SR) | |

| calidad de servicio | Clasificación del tráfico basada en la Capa 2, Capa 3, Capa 4 e información de prioridad. |

| Las acciones incluyen ACL, CAR y remarcado. | |

| Modos de programación de colas como PQ, WFQ y PQ + WRR | |

| Mecanismos para evitar la congestión, incluidos WRED y tail drop | |

| Conformación del tráfico | |

| O&M | IEEE 1588v2 |

| Algoritmo de conservación de paquetes para Internet (iPCA) | |

| Equilibrio de carga dinámico (DLB) | |

| Priorización dinámica de paquetes (DPP) | |

| Detección de rutas en toda la red | |

| Detección de búfer a nivel de microsegundos | |

| Configuración y mantenimiento | Terminales de consola, Telnet y SSH |

| Protocolos de gestión de red, como SNMPv1/v2c/v3 | |

| Carga y descarga de archivos a través de FTP y TFTP | |

| Actualización de BootROM y actualización remota | |

| parches calientes | |

| Registros de operaciones del usuario | |

| Aprovisionamiento sin intervención (ZTP) | |

| Seguridad y Gestión | Autenticación 802.1x |

| Autenticación RADIUS y HWTACACS para usuarios que inician sesión | |

| Control de autoridad de línea de comandos basado en niveles de usuario, evitando que usuarios no autorizados utilicen comandos | |

| Defensa contra ataques de direcciones MAC, tormentas de transmisión y ataques de tráfico intenso | |

| Ping y traceroute | |

| Monitoreo remoto de red (RMON) | |

| Dimensiones (Ancho x Fondo x Alto, mm) | 442 x 813 x 752,85 (17 unidades) |

| Peso del chasis (vacío) | < 150 kilogramos (330 libras) |

| Tensión de funcionamiento | CA: 90V a 290V CC: -38,4 V a -72 V HVDC: 240V |

| Máx.Fuente de alimentación | 12.000W |

Aplicaciones

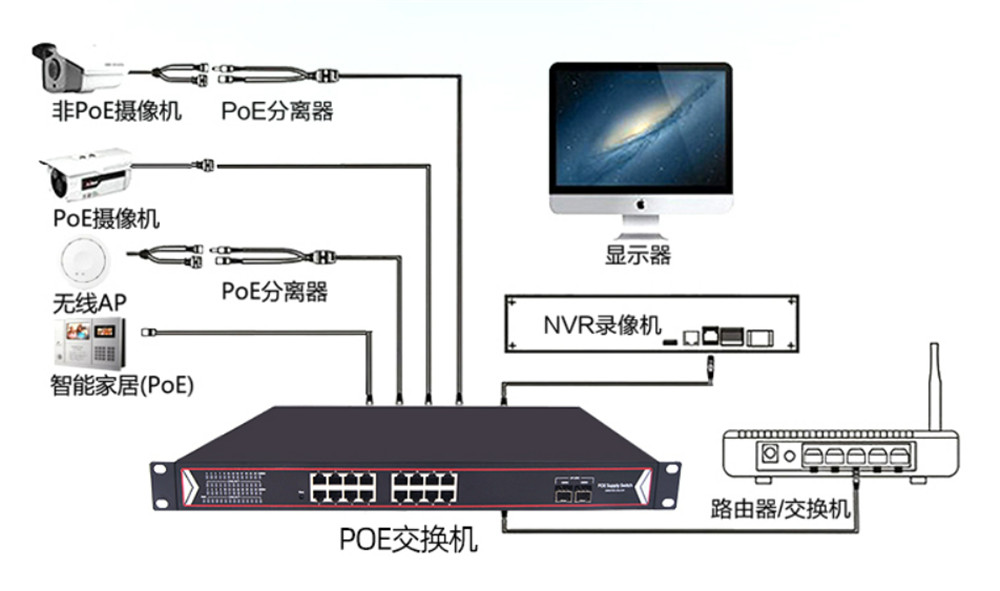

Ampliamente utilizado en:

● Ampliamente utilizado en:

● Ciudad inteligente, hotel,

● Redes corporativas

● Monitoreo de seguridad

● Sala de informática de la escuela

● Cobertura inalámbrica

● Sistema de automatización industrial

● Teléfono IP (sistema de teleconferencia), etc.

Escribe aquí tu mensaje y envíanoslo